Несколько недель назад компания Microsoft выпустила Beta 3 версию Microsoft Forefront TMG (Threat Management Gateway), которая содержит множество удивительных и замечательных функций.

Одной из основных сильных характеристик Microsoft Forefront TMG является возможность публикации внутренних сетевых ресурсов в интернете через правила веб публикации. Microsoft Forefront TMG имеет встроенные возможности публикации нескольких функций сервера Exchange Server, таких как Outlook Web Access (OWA), Outlook Anywhere и Microsoft Exchange Active Sync.

Для публикации Outlook Web Access вам нужно указать основной шлюз (Default Gateway) сервера Exchange Client Access Server на IP адрес внутреннего интерфейса ISA Server, а также сертификат веб сервера на сервере TMG, если вы хотите использовать HTTPS на HTTPS мост. Вам также нужно создать сертификат веб сервера для публично доступного имени, через которое к OWA будет обеспечиваться доступ из интернета.

Изменение FBA на простую проверку подлинности на сервере Exchange Server

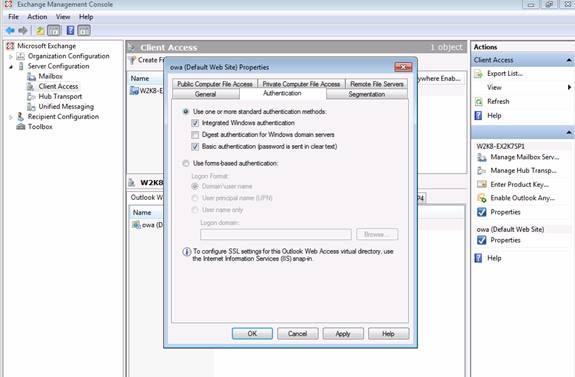

Сначала нам нужно изменить аутентификацию на основе форм (FBA) на сайте Exchange Server, так как TMG также использует FBA и параметры, включенные на TMG и Exchange, могут вызвать конфликт. Чтобы изменить параметры OWA с FBA на простую проверку подлинности (Basic Authentication), используемую сервером TMG, запустите консоль Exchange Management Console, перейдите к конфигурации сервера (Server Configuration) ‘ клиентскому доступу (Client Access), а затем нажмите свойства в параметрах OWA и измените FBA на Basic and Windows Authentication, как показано на следующем рисунке.

Рисунок 1: Изменение проверки подлинности с FBA на простую проверку подлинности

После того, как мы включили простую проверку подлинности на сайте Exchange, нам нужно запросить новый сертификат для TMG веб-прослушивателя для публичного DNS имени, которое будет использоваться для доступа к Outlook Web Access из интернета.

Важно:общее имя сертификата (CN) должно совпадать с публичным именем DNS, используемым для доступа к OWA. Например: если ваше публичное DNS имя OWA.IT-Training-Grote.de, имя сертификата CN должно быть таким же.

Интересное

Все автомобили on-line на одном из лучших автомобильных сайтов – фото, статьи, цены на автомобили и многое другое.

С помощью оснастки сертификатов Windows Server 2008 MMC Certificate Snap In можно добавлять дополнительную информацию в процесс запроса сертификата. Эти дополнительные параметры понадобятся вам для создания запроса сертификата с пользовательским CN, как показано на следующем рисунке.

Рисунок 2: Запрос нового сертификатаНажмите по ссылке в мастере запроса сертификата и выберите тип общего имени, а затем введите нужное CN, в нашем случае это будет owa.it-training-grote.de. Затем нажмите Добавить (Add).

Рисунок 3: Указание CN для публичного сертификата

После того как сертификат был успешно создан, вы увидите результаты в оснастке сертификатов.

Примечание:если процесс запроса сертификата с помощью консоли MMC не был успешным, проблема может заключаться в том, что запрос сертификата может требовать DCOM доступ, который можно вручную настроить на ISA/TMG Firewall. Для дополнительной информации прочтите следующий пост команды разработчиков ISA/TMG.

Рисунок 4: Успешная регистрация сертификата

Запустите консоль управления TMG, перейдите к узлу Политика брандмауэра и создайте новое правило публикации Exchange Web Client Access Publishing.

Рисунок 5: Создание нового правила публикации доступа веб клиента

Запустится новый мастер, который проведет вас через процесс веб публикации OWA. Введите имя для нового правила публикации.

Рисунок 6: Имя правила публикации Exchange

Укажите правильную версию Exchange и почтовой службы веб клиента, которые вы хотите опубликовать.

Рисунок 7: Публикация OWA и Exchange Server 2007

Мы хотим опубликовать один веб сайт, поэтому выбираем соответствующую опцию.

Рисунок 8: Публикация одного веб сайта

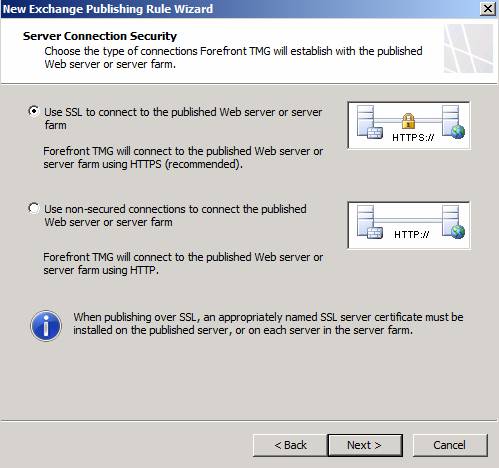

Выбираем SSL, чтобы TMG создавал защищенное подключение к серверу Client Access Server (CAS).

Рисунок 9: Использование SSL для подключения к публичному серверу

Вводим имя внутреннего сайта сервера Client Access Server. Это будет внутреннее FQDN сервера CAS. Имя внутреннего сайта должно совпадать с общим именем (CN) сертификата, используемого сервером Client Access Server.

Рисунок 10: Указание имени внутреннего сайта

В следующем шаге мастера вводим публичное имя, которые клиенты должны использовать в своих обозревателях для доступа к публичному серверу Outlook Web Access Server через интернет.

Рисунок 11: Указание публичного имени для доступа OWA

Создаем новый OWA веб-прослушиватель (Web listener). Веб-прослушиватель должен использовать SSL по причинам безопасности.

Рисунок 12: Требовать SSL для подключений с клиентами

Теперь нужно выбрать Сеть, на которой Microsoft TMG будет слушать входящий сетевой трафик для Outlook Web Access. Выбираем Внешнюю сеть (External network), и если у вас есть только один IP адрес, назначенный для внешнего сетевого интерфейса на TMG, вы можете не менять параметры, в противном случае вам нужно выбрать IP адрес на прослушивателе, который будет использоваться для публикации Outlook Web Access.

Рисунок 13: Выбор веб-прослушивателя для внешних запросов

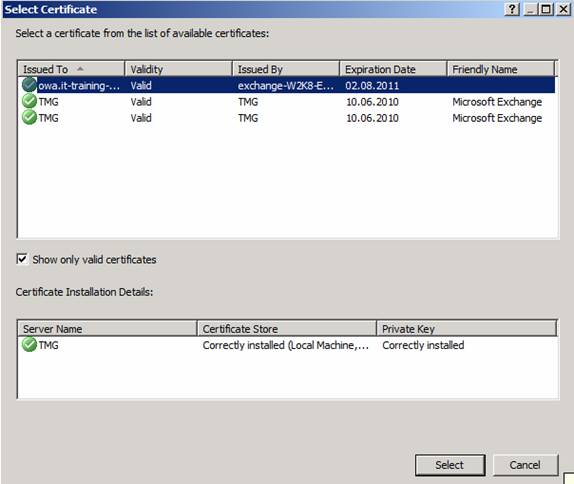

Далее выбираем сертификат, который будет привязан к веб-прослушивателю для доступа к OWA через интернет. Нужно выбрать сертификат, который мы создали в MMC.

Рисунок 14: Выбор сертификата для публичного OWA доступа

Выбираем опцию Forms Based Authentication (FBA) с проверкой подлинности Windows.

Рисунок 15: Выбор способа аутентификации

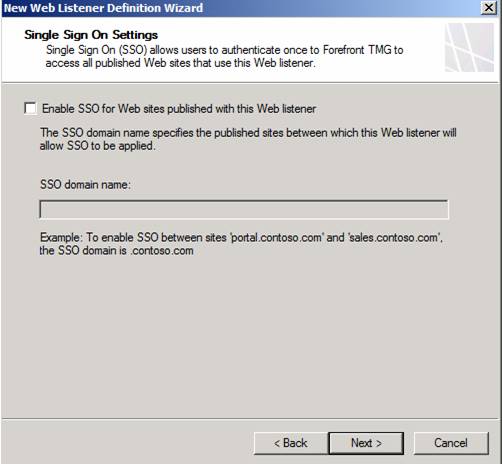

Поскольку мы не используем SSO (Single Sign On), нужно убрать флажок с этой опции.

Рисунок 16: Отключение SSO

Нажмите Завершить и Далее.

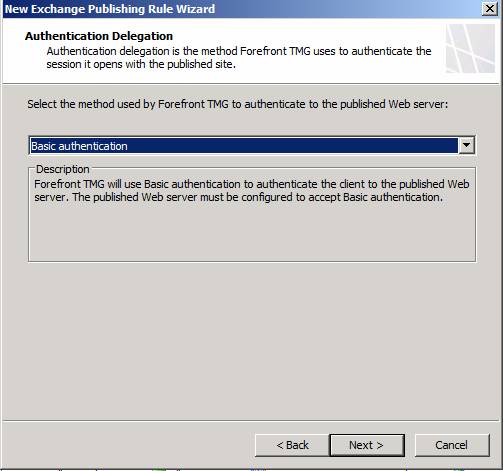

Способ делегирования проверки подлинности (Authentication Delegation) выбирает простую проверку подлинности. Поскольку простая проверка подлинности используется с SSL, это не представляет риска для безопасности.

Рисунок 17: Делегирование проверки подлинности

Когда это сделано, выберите пользователей и группы пользователей, которым будет разрешен доступ к Outlook Web Access через интернет.

Рисунок 18: Выберите пользователей, которые будут использовать OWA через TMG

Нажмите Завершить и Применить.

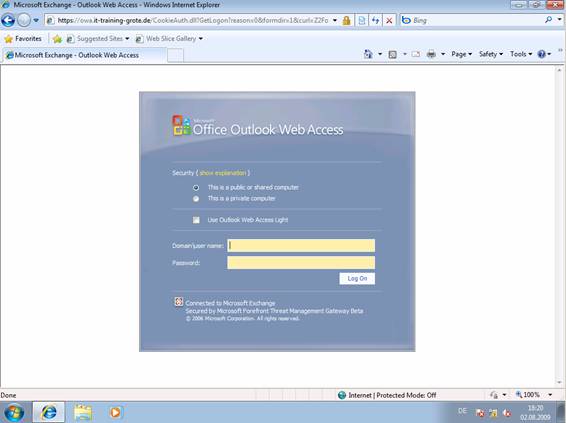

После того, как работа мастера успешно завершена, вы можете проверить свою конфигурацию. В этой статье я зашел на веб сайт OWA со своего нетбука Windows 7 Netbook.

Рисунок 19: Успешное подключение к веб сайту OWA через интернет

Заключение

В этой статье я попытался показать вам, как публиковать Exchange Server 2007 Outlook Web Access с помощью Microsoft Forefront TMG. Как вы видели, публикация OWA с помощью TMG осуществляется так же, как и в ISA Server 2006, поэтому у вас не должно возникать проблем с публикацией необходимых ресурсов через TMG, если вы знакомы с ISA Server 2006 Firewall.

Автор: Mark Grote. Оригинал на www.isaserver.org

Интересное

Отличная новость, сегодня наконец то смог купить билеты на comedy club и в скором времени меня можно будет лицезреть где то на заднем фоне в телевизоре :)

One Comment