Люди часто представляют брандмауэры в виде стены, в виде некоего волшебного решения всех проблем безопасности на предприятии. Брандмауэры дают людям чувство защиты. Тем не менее, брандмауэры не могут сделать сеть полностью защищенной, они лишь повышают уровень безопасности. Я считаю, что брандмауэры – это сито, и размер дыр этого сита зависит от того, как администрируется брандмауэр. Хакеры похожи на куски фруктов, которые не должны попасть в сок.

Легальным пользователям доступ сквозь сито разрешен. Однако безопасность внутри служб также важна, как и безопасность самого брандмауэра.

Я установил брандмауэр. Что дальше?

Из данной статьи вы узнаете:

- Как тестировать сервер ISA 2006

- Как сервер ISA 2006 реагирует на атаки.

- Некоторые средства, использующиеся хакерами для атак ваших сетей.

- Некоторые новые возможности сервера ISA 2006

Ниже на схеме показан общий вид примерной сети, которую бы будем использовать в нашей статье.

После установки ISA-сервера и создания основных правил, первое, что вы обязаны сделать, – это проверка. Проверив изнутри и снаружи свой брандмауэр, вы получите четкую картину реальной площади атаки. Первое, что делает хакер, когда он хочет атаковать систему, поиск любой возможной информации об объекте. Одним из самых ценных источников информации, которые может использовать хакер, является сканеры портов.

Администратор безопасности должен знать, как его система реагирует на сканирование, и какую информацию смогут получить хакеры при сканировании брандмауэра. Одним из самых известных средств для сканирования портов является Nmap. Nmap – это бесплатное средство с открытым кодом, которое поддерживает десятки методов сканирования, среди них и несколько режимов «невидимого сканирования». Найти Nmap и информацию о данном средстве можно на сайте Insecure.org

Внутри сетей, ориентированных на безопасность, обычно расположены системы IDS и IPS, которые могут определить сканирование портов, однако «невидимые» режимы сканирования могут и не обнаружиться. Просканируем нашу сеть. В данном примере на 80-м порту ISA-сервера опубликован web-сайт.

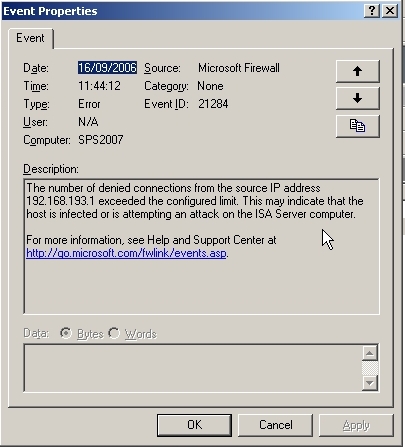

Nmap показал, что 80 порт открыт. Но ISA-сервер определил странную сетевую активность. Количество соединений, которое Nmap создает с брандмауэром, заставляет ISA-сервер записать в журнал сообщение о предупреждении.

Это предупреждение пишется в журнал событий, и данное событие можно перехватить средствами наблюдения, например MOM.

Это предупреждение выдается новой функцией ISA-сервера уменьшение переполнения. Ниже вы узнаете о новых возможностях ISA-сервера подробнее. Хотя Nmap использует невидимый SYN-метод, ISA-сервер обнаруживает трафик и отклоняет все соединения, кроме тех, что направлены на 80-й порт.

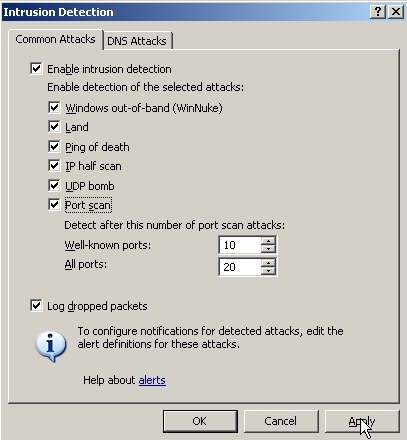

Если ISA-сервер отклоняет пакет, то соединение прерывается. Сканер портов не знает, закрыт ли порт или на нем просто установлен фильтр. Другим методом является использование фрагментированных пакетов для сканирования цели, однако, поскольку ISA-сервер работает только на компьютерах под управлением Windows, по умолчанию Windows отклоняет весь фрагментированный трафик. Сканирование фрагментированными пакетами не принесет никакого результата.По умолчанию сервер ISA 2006 не пишет предупреждения или события о сканировании портов. Для изменения такого поведения необходимо активировать функцию определения сканирования портов:

Включение определения сканирования портов (Шаг 1)

Включение определения сканирования портов (Шаг 2)

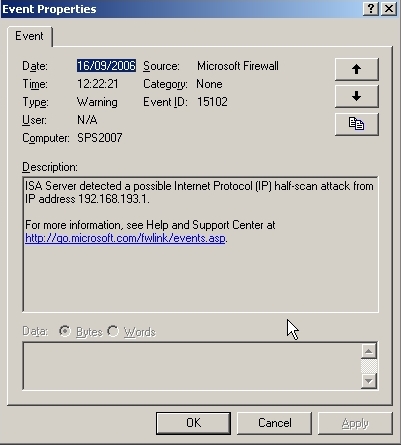

После включения этих функций ISA-сервер будет записывать в журнал предупреждения о сканировании портов на основе выбранного вами критерия.Если произвести сканирование после этих изменений, вы увидите следующее.

Пишется в журнал и событие.Кроме того, Nmap предлагает и другие методы сканирования:

Нулевое сканирование (Null-сканирование)

Из помощи по Nmap: “Нулевое сканирование (sN)не устанавливает никаких битов (флаг заголовка tcp – 0)”

Результат нулевого сканирования ISA-сервера:

Предупреждение о нулевом сканировании

Событие нулевого сканирования

Nmap не нашел открытых портов, хотя 80-й порт был открыт.

FIN-сканирование

Из помощи по Nmap:”FIN-сканирование устанавливает только FIN-бит TCP.”

Результаты FIN-сканирования ISA-сервера: ISA-сервер не записывает в журнал никаких предупреждений или событий, однако Nmap не нашел открытых портов, хотя 80-й порт был открыт.

Результаты FIN-сканирования

Трафик в журнале брандмауэра

Xmas-сканирование

Из помощи по Nmap: “Xmas-сканирование устанавливает флаги FIN, PSH и URG, украшая ими пакет, как новогоднюю елку.”

Результаты Xmas-сканирования:ISA-сервер не записывает в журнал никаких предупреждений или событий, однако Nmap не нашел открытых портов, хотя 80-й порт был открыт.

TCP ACK-сканирование

Из помощи по Nmap: “ACK-сканирование проводит сканирование пакетами, у которых установлен только флаг ACK (если вы не использовали –scanflags. При сканировании систем, незащищенных фильтрами, порты open (Открытые)и closed (Закрытые) возвращают RST-пакет. Nmap помечает их, как unfiltered (Без фильтра),что означает, что они могут достигаться ACK-пакетом, но открыты они или закрыты неизвестно. Те порты, от которых нет ответа, или которые возвращают определенные сообщения об ошибках ICMP (тип 3, код 1, 2, 3, 9, 10 или 13), помечаются, как filtered (С фильтром)”

Результаты ACK-сканирования:ISA-сервер не записывает в журнал никаких предупреждений или событий, однако Nmap не нашел открытых портов, хотя 80-й порт был открыт.

TCP connect-сканирование

При TCP Connect-сканировании Nmap использует операционную систему для создания нормального соединения с портами. Этот вид сканирования легко обнаруживается системами IDS, IPS и, конечно, ISA-сервером.

Результаты сканирования:ISA-сервер пишет в журнал предупреждение и событие, Nmap находит, что порт 80 открыт.

Предупреждение о вторжении

Трафик в журнале брандмауэра

TCP Window-сканирование

Из помощи по Nmap: ”Window-сканирование в точности похоже на ACK-сканирование, за исключением того, что оно использует детали определенных систем для разделения открытых и закрытых портов вместо того, чтобы помечать их как unfiltered(Без фильтра) при возвращении RST-пакета. Делается это путем проверки поля TCP Window возвращенного RST-пакета. В некоторых системах открытые порты используют положительный размер окна (даже для RST-пакетов), в том время как закрытые порты обладают нулевым окном. Поэтому при получении RTS-пакетов вместо создания списка нефильтрованых пакетов данный метод сканирования определяет открытые и закрытые порты в соответствии с положительным или нулевым размером окна”

Результаты данного сканирования: ISA-сервер не записывает в журнал никаких предупреждений или событий, однако Nmap не нашел открытых портов, хотя 80-й порт был открыт.

TCP Maimon-сканирование

Из помощи по Nmap: ” Maimon-сканирование названо так по имени открывателя данного метода, Юриэля Мэймона (Uriel Maimon). Он описал данный метод в журнале Phrack Magazine #49 (Ноябрь 1996). Nmap, использующий этот метод, был выпущен немногим позднее. Данный метод в точности повторяет Null, FIN и Xmas сканирования, за исключением того, что используется пакет FIN/ACK. В соответствии с RFC 793 (TCP), RST-пакет должен быть сгенерирован в ответ на такой пакет, в независимости от того, открыт порт или закрыт. Однако, Юриэль отмечает, что многие системы на основе BSD просто отклоняют такие пакеты, если порт открыт”

Результаты TCP Maimon-сканирования: ISA-сервер не записывает в журнал никаких предупреждений или событий, однако Nmap не нашел открытых портов, хотя 80-й порт был открыт.

Предупреждение об отклоненных соединениях

Результаты сканирования

Реакция на сканирование портов

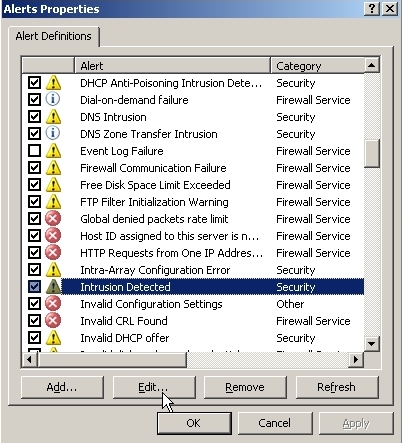

ISA-сервер может реагировать на атаки, выполняя при появлении предупреждений определенные действия.

Настройка предупреждений

Изменение предупреждения об определении вторжения

Настройка действия по предупреждению

Создать сценарий, блокирующий весь трафик из источника атаки, очень просто.

Заключение

Если злоумышленник возьмет на себя риск быть обнаруженным, он найдет все наши открытые порты. Следующим его шагом будет попытка атаковать опубликованные на брандмауэре службы.Для этого злоумышленники используют такие средства обнаружения уязвимостей, как retina, nikto и т.д., но они не являются целью написания данной статьи.Ваш брандмауэр может быть защищен, но если вы публикуете сервер NT 4 с wet-сайтом IIS 5, будьте уверены, что ваша сеть незащищена. Вы должны защитить все серверы и службы, особенно опубликованные.

В следующей части статьи мы увидим, как ISA-сервер реагирует на такие атаки из внутренней сети, как заражение ARP, спуфинг и атаку типа «man-in-the-middle».

Источник isadocs.ru

One Trackback

[...] Сервер ISA 2006 глазами