Во второй части серии статей, посвященной настройке и функционированию IRM в Exchange 2010, мы рассмотрим работу IRM в Outlook 2010. Первая часть статьи доступна по ссылке.

В последней версии Microsoft Outlook у пользователей есть опция для ручного выбора шаблона политики прав таким же образом как мы видели в предыдущей статье на примере Outlook Web App, и при этом Outlook может также автоматически защитить сообщения на основании правил.

Для успешной работы обоих возможностей на компьютере должен быть установлен клиент AD RMS. Это делается автоматически для пользователей Windows Vista и более поздних версий ОС. Если у вас не установлен клиент и вы пытаетесь открыть файлы, которые защищены IRM, почтовая программа предложит вам загрузить клиент Windows Rights Management Services.

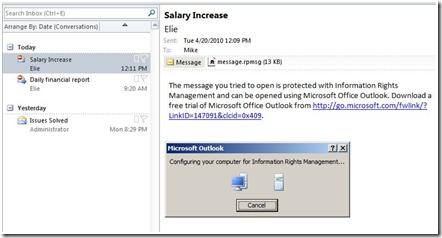

Первый раз, когда вы пытаетесь открыть защищенное сообщение через Outlook, компьютер получит AD RMS URL, проверит его на с вашими учетными данными, и затем настроит IRM. Во время этого процесса загружается лицензия, который определяет уровень доступа пользователя к требуемому элементу. Ниже показан процесс первоначального конфигурирования клиента.

Рисунок 1.5: Конфигурирование машины для IRM

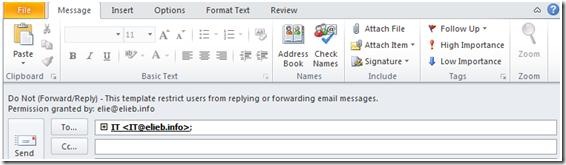

Как отмечалось ранее, в качестве альтернативы ручного выбора шаблона политики прав IRM в Outlook 2010, администратор Exchange может настроить автоматическую защиту сообщений создав правило защиты Outlook. После того, как администратор настроит эти правила она автоматически распространяются на Outlook 2010 с помощью Exchange Web Services.

Как пример создания правила выполним следующий командлет:

New-OutlookProtectionRule -Name "IT Confidential" -SentTo "it@elieb.info" `

-ApplyRightsProtectionTemplate "Do Not (Forward/Reply)"

Рисунок 1.6: Создание правила защиты Outlook

Вышеупомянутое правило защиты автоматически применит шаблон политики к электронным письмам, посланным списку рассылки “IT” как показано ниже:

Рисунок 1.7: Правило защиты Outlook в действии

Стоит также помнить, что электронные письма, посланные на отдельные адреса из группы распространения (в этой ситуации), не являются защищенным IRM. Точно так же как параметр SentTo может использоваться SentToScope, чтобы защитить сообщения для внутренних пользователей, выбирая контекст InOrganization или выбирая All, чтобы применить действия ко всем получателям. Чтобы применить политику ко всем пользователям в пределах организации, выполните командлет:

New-OutlookProtectionRule -Name "IT Confidential" -SentToScope All `

-ApplyRightsProtectionTemplate "Do Not (Forward/Reply)"

Можно также использовать опцию FromDepartment, в котором проверяется значение отдела пользователя и если оно соответствует указанному, то шаблон политики применяется.

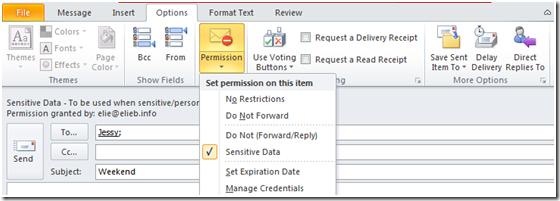

С другой стороны также как в Outlook Web App, шаблоны политики могут быть вручную выбраны пользователями при составлении сообщения. Чтобы сделать это, выберите шаблон вкладке Options.

Рисунок 1.8: Ручной выбор шаблона в Outlook

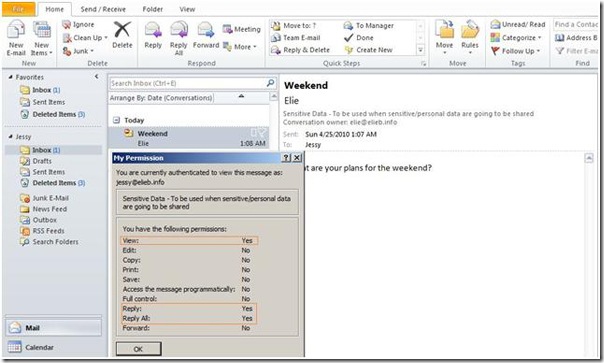

После того, как сообщение передается получателю, его содержимое будет открыто на основании предопределенных полномочий в шаблонных политиках прав AD RMS.

Чтобы проверить что применяется корректная политика мы сравнили данные из клиента с данными в AD RMS, и как можно видеть ниже – все верно:

Рисунок 1.9: Сравнение политики в Outlook и AD RMS

Как и в предыдущих версиях Outlook, пользователи также в состоянии выбрать шаблон политики прав в момент нахождения в оффлайне или если Exchange Server недоступен по любой причине. Чтобы сделать это возможным, используйте инструкцию ниже (для Outlook 2010):

- На локальной машины зайдите в следующую ветку реестра:

HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Common\DRM

- Выберите DRM, щелкните по Edit, выберите New, выберите Expandable String Value, и затем введите AdminTemplatePath.

- Дважды щелкните по значению реестра AdminTemplatePath и введите %UserProfile %\AppData\Microsoft\DRM\Templates в поле значения, где %UserProfile % равняется C:\Users\,<username>, и затем нажмите OK.

- Проверьте, что путь существует. Если это не так, создайте соответствующие папки.

- Скопируйте экспортируемые шаблоны политики прав AD RMS в C:\Users\<user name>\AppData\Microsoft\DRM\Templates

Наконец, чтобы удалить правило защиты Outlook выполните командлет:

Remove-OutlookProtectionRule –Identity “IT Confidential”

Это удалит определение правила из AD, и сделает его недоступным для использованию и в Outlook и в Outlook Web App.

Продолжение следует…

Полезные ссылки:

Необходимо провести важное мероприятие, например, заседание акционеров, важные переговоры или корпоративную вечеринку? Здесь осуществляется аренда залов для мероприятия в старинном особняке недорого.