Каким образом можно сконфигурировать компьютеры под управлением Windows 2000/XP/2003 на блокирование Ping пакетов? Windows 2000/XP/2003 имеет встроенный механизм безопастности IP, называемых IPSec (IP Security). IPSec это протокол разработанный для защиты индивидуальных TCP/IP пакетов при передачи их через сеть.

Однако мы не будем вдаваться в подробности функционирования и устройства IPsec, ибо помимо шифрования, IPSec может также защищать ваш сервер или рабочую станцию механизмом, похожим на файерволл.

Блокируем PING на одиночном компьютере

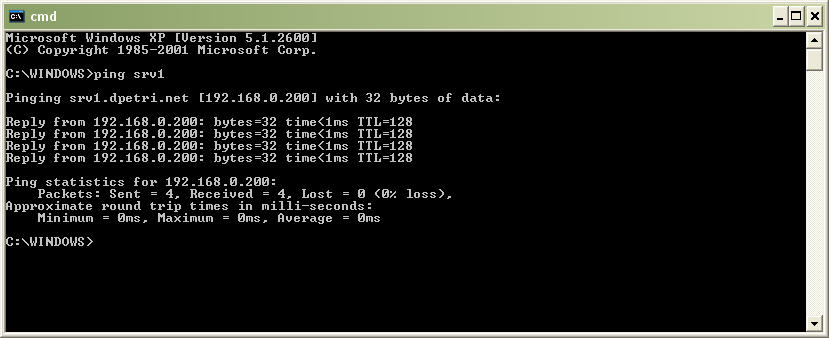

Для блокирования всех PING пакетов с компьютера и на него нам необходимо создать полититку IPSec, которая будет блокировать весь ICMP трафик. Для начала проверьте отвечает ли ваш компьютер на ICMP запросы:

Для настройки одиночного компьютера нам необходимо выполнить следующие шаги:

Сконфигурируем список IP Filter Lists и Filter Actions

- Откройте окно MMC (Start > Run > MMC).

- Добавьте оснастку IP Security and Policy Management.

- Выберите какой компьютер будет управляться этой политикой – в нашем случае это локальный компьтер. Нажмите Close, потом нажмитеOk.

- Правой кнопкой нажмите на IP Security Policies в левой половине консоле MMC. Выберите Manage IP Filter Lists and Filter Actions.

- Вам не нужно настраивать или создавать IP фильтр для ICMP (протокол в котором работает PING), так как такой фильтр уже существует по умолчанию – All ICMP Traffic.

Однако вы можете сконфигурировать сколь угодно сложный IP фильтр, к примеру запретить пинговать ваш компьютер со всех IP, кроме нескольких определенных. В одной из следующих статей посвященных IPSec мы подробно рассмотрим создание IP фильтров, следите за обновлениями.

- В окне Manage IP Filter Lists and Filter actions просмотрите ваши фильтры и если все в порядке нажмите на вкладку Manage Filter Actions. Теперь нам нужно добавить действие для фильтра, которое будет блокировать определенный трафик, нажмем Add.

- В первом окне приветствия нажимаем Next.

- В поле Filter Action Name вводим Block и нажимаем Next.

- В Filter Action General Options выбираем Block, после чего жмем Next.

- Вернитесь в окно Manage IP Filter Lists and Filter actions и просмотрите ваши фильтры и если все в порядке, нажмите Close. Вы можете добавить фильтры и действия для фильтров в любое время.

Следующим шагом будет конфигурирование политики IPSec и её применение.

Конфигурируем политику IPSe

- В той же MMC консоле нажмите правой кнопкой по IP Security Policies и выберите Create IP Security Policy.

- Пропустите приветствие мастера нажав Next.

- В поле IP Security Policy Name введите соответствующее случаю имя, например “Block PING”. Нажмите Next

- В окне Запросов безопасного соединения сними галочку с чекбокса Active the Default Response Rule. НажмитеNext

- Отметьте чекбокс изменить свойства и нажмите Finish.

- Нам нужно добавить IP фильтры и действия фильтров в новую политику IPSec. В окне новый политике IPSec нажмите Add

- Нажмите Next.

- В окне Tunnel Endpoint убедитесь что выбрано значение по умолчанию и нажмите Next.

- В окне Network Type выберите All Network Connections и нажмите Next.

- В списке IP фильтров выберите “All ICMP Traffic” (или любой другой IP фильтр сконфигурированный в шаге #5 в начале этой статьи). Если, по каким то причинам вы не сконфигурировали IP фильтр прежде, вы можете сделать это сейчас, нажав Add. Итак, отмечаем нужный фильтр и нажимаем Next.

- В окне действия фильтра выбираем “Block”.

Применяем политику IPSec

- В той же самой MMC консоли, нажмите правой кнопкой на новую политику и выберите Assign.

Все, политика работает, попробуйте пропинговать какой либо узел. В следующих статьях мы посмотрим что есть ещё в политиках IPSec, каким образом можно распространять политики на большое количество компьютеров.

Автор: Daniel Petri

Постовой

Компания ООО “Такелажник” один из лидеров в области перевозки спецтехники. Наша компания может предоставить вам в аренду спецтехнику, выполнить любые такелажные работы.

One Comment