Я не могу не согласиться с теми, кто испытывает определенный страх по поводу перевода имеющихся компьютеров с ОС Windows, установленных на большинстве машин, на ОС Windows Vista. Мы все слышали или видели страшные истории, связанные с переходом на новые операционные системы в прошлом. Приложения не работают, драйверов нет, пользователи не сразу привыкают и т.д. Конечно, Vista тоже может вызывать некоторые из этих проблем. Однако существуют определенные довольно весомые причины для перехода. На самом деле, я предлагаю специалистам отделов ИТ осуществить этот переход немедленно! В этой статье мы рассмотрим пять основных причин, связанных с безопасностью, в силу которых необходимо перевести всех пользователей в вашей среде на Windows Vista. Эти причины весомые и обоснованные.

UAC для стандартных пользователей

Контроль учетной записи пользователей (User account control – UAC) подвергся нескольким повторениям и сменил несколько названий во время бета периода Windows Vista (с кодовым названием Longhorn). Цели решения проблемных моментов для конечных пользователей и результаты были обоснованными. Если вашей целью для UAC было решение проблемы с программной ошибкой LUA (Пользовательский доступ с минимальными привилегиями), то вам нужно перейти ко второму номеру. UAC никак не решает программной ошибки в LUA. Если вы не знакомы с программной ошибкой LUA, это проблема, вызванная ошибками в коде приложений, для запуска которых пользователь должен обладать правами локального администратора. Существуют исправления этой ошибки в LUA, если вы перейдете к XYZ, вы найдете статьи, посвященные исправлению этой проблемы.

UAC защищает конечных пользователей от вредоносного ПО, рекламного ПО и прочих нежелательных приложений, работающих в фоновом режиме. Мы все знаем, что конечные пользователи будут нажимать практически на все кнопки с зависимой функцией, читать все сообщения электронной почты и устанавливать все «забавные и юмористические» приложения. UAC способен защитить компьютеры от конечных пользователей. Ключевым моментом в UAC является то, что любое действие, требующее «привилегий администратора», будет говорить пользователю о том, что требуются мандаты. Если пользователь не обладает правами администратора, действие невозможно будет выполнить!

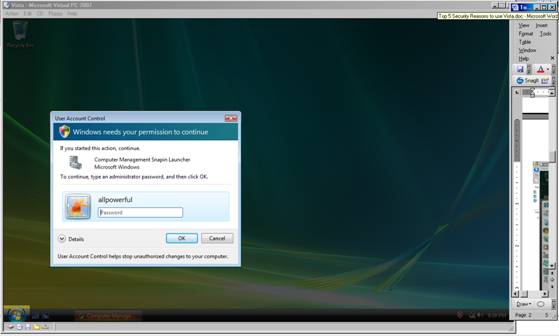

Сообщение, которое конечный пользователь будет видеть, представляет собой запрос мандатов администратора, как показано на рисунке 1.

Рисунок 1: UAC требует от пользователя ‘Мандатов администратора’

Если пользователь не является локальным администратором, это диалоговое окно невозможно настроить. Лучше всего, если следующие две альтернативы тоже не будут предоставляться. Первая – это предоставление конечному пользователю мандатов локального администратора. Если вы это сделаете, вы тем самым предоставите пользователю доступ локального администратора, что ничуть не лучше, чем предоставление конечному пользователю учетной записи с правами администратора. Вторая, которая заключается в том, чтобы администратор приходил и вводил свои мандаты для выполнения определенных задач, тоже далеко не идеальна. Представьте себе ситуацию, в которой 10,000 конечных пользователей требуется, чтобы «физический» администратор приходил и вводил мандаты. Это вызвало бы массовую истерию и беспорядки.

Решением этого будет создание отчета для пользователей, в котором будет говориться, что они не смогут установить «нужное» приложение с помощью определенных процедур. Затем персонал ИТ может предоставить решение, обеспечивающее пользователей доступом к приложению. Здесь приходят на ум такие решения установки приложений, как групповая политика, Specops Deploy, XYZ. Если пользователю необходимы привилегии администратора для запуска приложения, вам нужно обратиться к статье, на которую я ссылался ранее на XYZ.

UAC не только защищает пользователей от установки приложений и виджетов локально, но также защищает их от атак из интернета. Веб сайты в интернете могут быть весьма изощренным в плане передачи и исполнения вредоносного ПО. Благодаря Windows Vista и UAC компьютер всегда будет отслеживать любую активность, возникающую в системных файлах и системном реестре машины. Ваши конечные пользователи будут получать уведомление, когда возникают изменения, вызванные атакой веб сайта или приложения.

UAC для администраторов

UAC – это хорошее решение для конечных пользователей, но это также отличное решение для администраторов. Оно включает всех, кто принадлежит к группе локальных администраторов компьютера. Для пользователей защита от атак крайне важна. Если вы администратор, локальный или доменный, вам необходимы все меры защиты, чтобы обезопасить свой компьютер и сеть.

Подобно конечным пользователям, о которых мы говорили выше, локальные администраторы могут также быть защищены от вредоносного ПО, рекламного ПО и некорректно работающих веб приложений. Однако разница заключается в том, что локальный администратор имеет доступ локального администрирования, если только не использует UAC!

Определение LUA следующее (это определение дано департаментом по защите США):

“[Принцип минимальных привилегий] требует, чтобы каждому субъекту в системе назначался самый ограниченный свод привилегий (минимальная установка), необходимых для выполнения авторизированных действий. Приложение такого принципа ограничивает ущерб, который может стать результатом случайного, ошибочного или неавторизированного использования [включая вредоносное ПО].”

Заметка: эта цитата взята из критериев оценки доверенных компьютерных систем департамента защиты, (DOD-5200.28-STD), или оранжевой книги.’

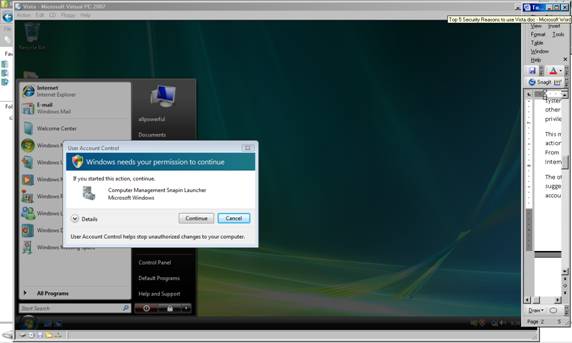

Фантастическая реальность UAC заключается в том, что не важно, кто входит в систему, включая пользователей с привилегиями администратора предприятия (Enterprise Admins), когда они входят на компьютер Windows Vista, то являются стандартными пользователями. Это будет применимо до тех пор, пока задача, требующая административных привилегий, не будет запущена. В этом случае появляется диалоговое окно, запрашивающее подтверждение выполнения задания, как показано на рисунке 2.

Рисунок 2: UAC требует подтверждения администратора для выполнения задачи

Разница между этим диалоговым окно и тем, что получает конечный пользователь, состоит в том, что здесь не требуется мандатов. Пользователь, вошедший на компьютер Windows Vista, является ‘администратором’! Таким образом, они позволяют системе выполнять задания, которые требуют привилегий более высокого уровня. Это означает, что до этого момента и для всех остальных задач они все еще являются стандартными пользователями. Только для этой задачи им будут даны привилегии более высокого уровня, если они соответствуют уровню, предоставленному UAC.

Это означает, что с системными файлами и реестром ничего не может случиться без информирования пользователя об этом действии. Это защитит администраторов от всех приложений, пытающихся запуститься незаконно. Из личного опыта могу сказать, что сюда входит большинство доверенных веб сайтов, которые мы все используем и которым доверяем.

Еще одним преимуществом здесь является то, что больше не требуется учетных записей двойных администраторов. На протяжении долгих лет я настоятельно рекомендовал создавать такие учетные записи для администраторов доменов. Одна учетная запись имела ограниченные привилегии, привилегии стандартного пользователя. Эта учетная запись используется для рутинных задач, которые нужно выполнять в течение дня, например проверка почты, написание памяток и прочие повседневные задачи сотрудников. Вторая учетная запись имеет административные привилегии. Эта учетная запись используется для выполнения сетевых заданий, требующих привилегий администратора. Сюда могут входить следующие задачи: изменения в Active Directory, DNS, маршрутизаторах и т.д. Такое разделение обязанностей защищает сеть и пользовательские компьютеры от атак тех, кто хочет причинить ущерб или саботировать работу среды.

Все эти меры предосторожности способствуют защите компьютеров от приложений, вредоносного ПО, рекламного ПО и прочих вещей, пытающихся получить несанкционированный доступ к системному реестру, файлам и другим защищенным областям компьютера. Эти попытки предпринимаются, но поскольку администратор является стандартным пользователям, эти попытки будут безуспешными, и будет открываться диалоговое окно, запрашивающее разрешения.

Восстановление пароля локального администратора

Совместно с преимуществами, которые обеспечивает UAC, при использовании Windows Vista и как минимум одного контроллера домена Windows Server 2008 вам будут доступны новые параметры групповой политики. Эти новые параметры относятся к новому типу параметров политики, который называется привилегиями групповой политики.

Привилегии групповой политики предоставляют более 3000 параметров, некоторые из которых повышают уровень безопасности благодаря инструментам, которые ранее не использовались. Два основных параметра безопасности, которыми управляют привилегии, влияют на локальную SAM вашей машины Windows Vista.

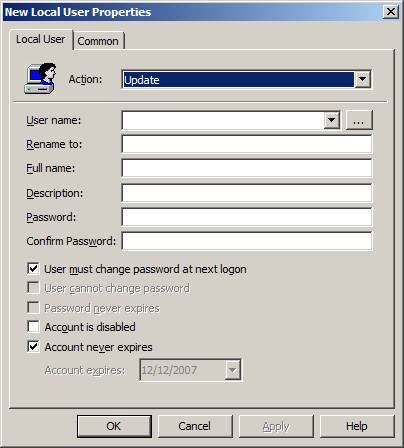

Первое – это возможность восстанавливать пароль локального администратора через объект групповой политики. Этот параметр довольно прост, как показано на рисунке 3. Истинным преимуществом этого параметра является то, что он применяется во время фонового обновления групповой политики.

Рисунок 3: Привилегия групповой политики, контролирующая пароль локального администратора

Контроль принадлежности к группе локальных администраторов

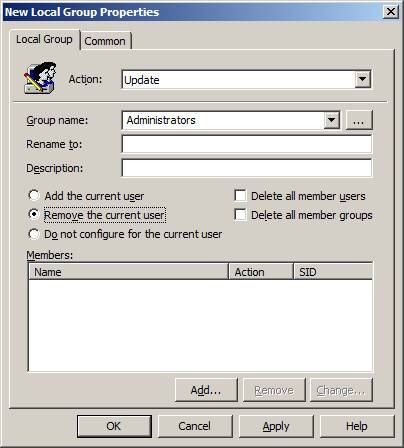

Второй параметр, которым управляет привилегия групповой политики, это принадлежность к группе локальных администраторов. Здесь ключевым фактором в управлении является возможность удалять пользовательские учетные записи из группы локальных администраторов, что позволяет перейти к LUA.

Здесь параметр политики настраивается путем установки флажка для локальной групповой политики, как показано на рисунке 4.

Рисунок 4: Локальная групповая политики для удаления пользователей из группы администраторов

Как и параметр пароля администратора, этот параметр тоже применяется во время фонового обновления групповой политики. Благодаря этим параметрам вы можете значительно улучшить безопасность своих машин Windows Vista в рамках одного полуторачасового цикла обновления групповой политики.

Расширенная безопасность брандмауэра

Windows 2000 и Windows XP шли с такими брандмауэрами, которые удовлетворяли некоторые потребности, но не все. В сочетании с брандмауэром, Windows XP также предоставлял возможность использовать IPSec политики. Проблема таких решений заключалась в том, что было очень сложно совместить две технологии, поскольку их было трудно настроить, особенно IPSec.

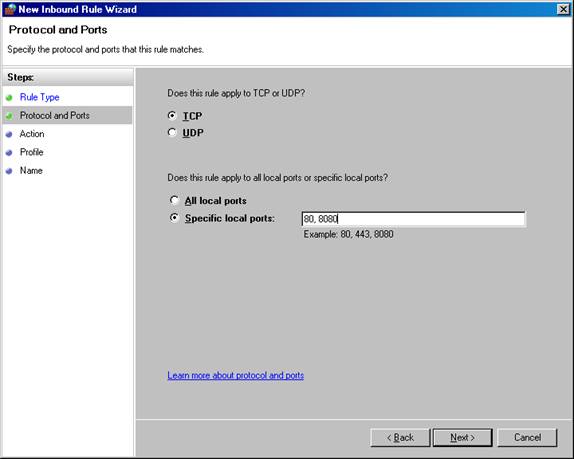

Теперь настройки брандмауэра Windows Firewall стали гораздо проще, брандмауэр теперь сочетает в себе эти две технологии. Новая расширенная безопасность брандмауэра Windows обеспечивает контроль над входящим и исходящим трафиком. Теперь можно более гибко и четко контролировать порты, службы и приложения. На рисунке 5 показано диалоговое окно для контроля над одним из входящих правил.

Рисунок 5: Расширенная безопасность для входящего правила брандмауэра Windows

Резюме

Windows Vista предоставляет некоторые дополнительные функции и меры безопасности, которые делают процесс перехода стоящим вложением. Если вы являетесь администратором, то переход на Windows Vista настоятельно рекомендуется. UAC в Windows Vista предоставляет решение LUA для администраторов. Для стандартных пользователей UAC и другие параметры безопасности обеспечивают более высокий уровень защиты, а также фундамент для создания LUA для стандартных пользователей компьютеров.

Автор: Дерек Мелбер (Derek Melber)