September 21, 2008 – 2:09 pm

Вообразите, что для того, чтобы установить с человеком связь, где бы он ни находился, достаточно набрать единственный телефонный номер. Сообщения могут передаваться любым допустимым способом электронной связи: по сотовому телефону, по электронной почте, через службу немедленного обмена сообщениями, по голосовой почте и т.п. Подобный чудесный каталог обещает новая технология ENum, испытываемая некоторыми крупными Интернет – и телефонными компаниями. Ее сторонники говорят, что это решающий шаг на пути слияния интернета с традиционными телефонными системами.

Технология ENum основана на идее шведского инженера из Cisco Systems Патрика Фалстрома (Patrik Falstrom), который решил распутать клубок из номеров пейджера, сотового, офисного и домашнего телефонов, систем немедленного обмена сообщениями и учетных записей e-mail. Если бы все эти средства связи имели один общий номер, мир, по мнению Фалстрома и его коллег, стал бы гораздо более уютным местом. Результатом их усилий стал стандарт ENum. Суть его в том, чтобы встроить телефонные номера в ту же систему адресов, которую сегодня используют веб-сайты; например, номер 1-202-555-1212 компьютеры в Интернете будут воспринимать как www.zdnet.com. прочитать полностью »

September 21, 2008 – 12:41 pm

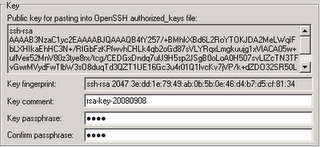

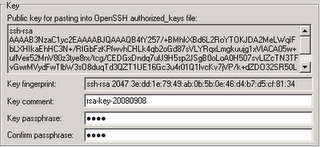

В данной статье подробно описано, как настроить авторизацию при подключении через ssh с помощью putty и ssh ключей.

Скачиваем архив putty отсюда (http://the.earth.li/~sgtatham/putty/latest/x86/putty.zip).

1. Распаковываем и запускаем ssh-keygen

Выбираем ключ ssh-rsa и длину 2048 бит. Жмем «Generate».

Ключ готов, заполняем кодовую фразу и комментарий к нему. Сохраняем приватный ключ как mykey.ppk и публичный как id_rsa.pub прочитать полностью »

September 20, 2008 – 5:50 pm

Вот уже несколько лет Ubuntu Linux занимает ведущие позиции на пользовательских десктопах и пользуется заслуженной любовью своих почитателей. Все под рукой, все удобно…нет проблем с мультимедиа, с дополнительным оборудованием тоже. А как в плане его юзабильности как серверной платформы? каков он, как сервер? Так ли все хорошо и удобно там, как на десктопе?

Этой статейкой я хочу начать цикл описательных работ по использованию Ubuntu Linux (далее просто Ubuntu) в качестве сервера и, как мне кажется, многим будет интересно это прочитать и реально использовать.

В этой статье я буду описывать применение Ubuntu 8.04 Server i386 Hardy Heron в качестве платформы для развертывания почтовой системы Postfix+VirtualMailBox+ClamSmtp.

В дальнейшем (в рамках цикла) опишу как присоединить к этому всему spamassassin. После чего перейдем к описанию исчерпывающего руководства Postfix Complete Virtual Mail System, где уже описана почтовая система уровня серьезного провайдера без каких либо ограничений.

Все нюансы теории можно прочесть на официальном сайте Postfix, мы же перейдем прямо к делу-построению рабочей системы, хотя кое-что я буду стараться объяснять более подробно.Материал рассчитан на начинающих системных инженеров, которым нужно быстро поднять почтовую систему, приемлемую для обслуживания предприятия небольших размеров или малого офиса. прочитать полностью »

September 20, 2008 – 1:23 pm

В своей повседневной работе я не могу обойтись без VMware Workstation для создания тестовых лабараторий. В большинстве случаев мне приходится быстро клонировать виртуальные машины, но их SID остается неизменным. К счастью, существует небольшая специальная утилита, которая позволяет изменить SID и имя клонированной виртуальной машины.

Утилита называется NewSID v4.10 и доступна для свободного скачивания (http://technet.microsoft.com/en-us/sysinternals/bb897418.aspx).

После скачивания архива, извлеките его на жесткий диск, откройте командную строку и перейдите в директорию с утилитой. прочитать полностью »

September 20, 2008 – 1:01 pm

В первых двух частях этой серии статей о брандмауэре Windows Firewall с расширенной безопасностью я рассказывал об общих опциях настроек брандмауэра Windows Firewall, а затем подробно рассказал о входящих и исходящих правилах брандмауэра.

В этой части мы рассмотрим процесс использования групповой политики для внедрения изоляции домена через использование IPsec. Windows Firewall с расширенной безопасностью интегрирован с групповой политикой Windows Server 2008, что позволяет использовать консоль управления групповыми политиками и редактора групповых политик для создания политики брандмауэра на машинах всего домена в организационной единице (OU) или на сайте. прочитать полностью »

September 19, 2008 – 9:39 pm

Сегодня вечером немного переделал блог, давно мне покоя не давал тот ядовито-сине-голубой цвет ссылок. Исправил на свой любимый мрачно-черный-серый :) Если кто видел прежний, отпишитесь, очень плохо, или жить можно?

Переделывать обратно точно не буду, но над какими нибудь улучшениями подумаю. прочитать полностью »

September 19, 2008 – 2:53 pm

Если ваша компания схожа с большинством остальных компаний, значит ваши пользователи работают под учетными записями локальных администраторов на своих компьютерах. Существуют решения, способные избавить от такой необходимости, а именно такое направление должны выбрать все компании. Когда пользователи работают от имени учетных записей локальных администраторов, ИТ персонал не контролирует этих пользователей или их компьютеры. Чтобы вы могли защитить группы локальных администраторов на всех компьютерах, вам нужен мощный инструмент. Обычно существует три различных задачи, которые необходимо выполнить для защиты этих групп. Эти задачи мы рассмотрим в данной статье. Windows Server 2008 и Windows Vista SP1 (с установленным RSAT) обладает новыми удивительными органами управления, которые позволяют произвести эти настройки очень быстро! прочитать полностью »

September 19, 2008 – 1:15 pm

В предыдущих нескольких статьях я рассказывал о первых четырех уровнях эталонной модели взаимодействия открытых систем (OSI). В этой части я расскажу о пятом уровне. Пятый уровень модели OSI называется сеансовым уровнем. Этот уровень отвечает за управление сеансами между двумя взаимодействующими конечными точками. Сюда входит аутентификация, установка, прекращение и повторное соединения при необходимости.

Одним из наиболее интересных аспектов сеансового уровня, или скорее протоколов, обеспечивающих его функциональность, является дуплексный уровень. Когда две конечные точки взаимодействуют друг с другом, они могут взаимодействовать в симплексном режиме, полнодуплексном режиме, полудуплексном режиме или в режиме эмуляции полного дуплекса. прочитать полностью »

September 18, 2008 – 4:57 pm

Традиционная технология RAID с одиночной проверкой четности защищает от сбоя одного жесткого диска, но если во время восстановления этого диска выйдет из строя еще один или произойдет некорректируемая ошибка чтения бита, не исключается даже полная потеря части данных RAID-массива или тома. Поскольку емкость современных дисков постоянно увеличивается, а вероятность возникновения ошибки в бите остается постоянной, то по мере появления все новых накопителей растет и риск неисправимых битовых ошибок, а в результате эффективность защиты у RAID с одиночной четностью оказывается недостаточной. Следующий уровень защиты данных с помощью RAID – это RAID с двойной четностью (RAID Double Parity). прочитать полностью »

September 17, 2008 – 7:39 pm

В сегодняшних взаимосвязанных средах, концентрированных на приложениях, следующее поколение брандмауэров (брандмауэры прикладного уровня) требуется для того, чтобы снизить потенциальные возможности атак.

Экскурс из истории, в давние времена люди сначала использовали деревья и бревна, чтобы защищать свой домашний скот на территории деревни, многие потенциальные опасности, такие как львы или представители других племен, немного сдерживались этой защитой, но она не могла полностью препятствовать им. По мере развития технологии кочевники стали фермерами, были изобретены заборы из камня, такие каменные заборы были не только лучше деревянных, но их было труднее обойти или миновать. Со временем целые деревни стали располагаться в рамках крепостей, высокие ограды этих крепостей могли обеспечить безопасность домашнему скоту и населению. прочитать полностью »